FortiGate

Este tópico fornece a configuração para um FortiGate que está executando o software versão 6.0.4.

É recomendado ter experiência em FortiGate. Para obter mais detalhes sobre como usar os produtos FortiGate, visite o site oficial da empresa. Para obter a documentação do FortiGate para alta disponibilidade (HA) ou implantação manual, consulte a Biblioteca de Documentos da Fortinet.

A Oracle fornece instruções de configuração para um conjunto testado de fornecedores e dispositivos. Use a configuração correta do seu fornecedor e da versão do software.

Se a versão do dispositivo ou do software que a Oracle usou para verificar a configuração não corresponder exatamente ao seu dispositivo ou software, você ainda poderá criar a configuração necessária no seu dispositivo. Consulte a documentação do fornecedor e faça os ajustes necessários.

Se o seu dispositivo for destinado a um fornecedor que não está na lista de fornecedores e dispositivos verificados ou se você já estiver familiarizado com a configuração do seu dispositivo para IPSec, consulte a lista de parâmetros IPSec suportados e consulte a documentação do fornecedor para obter ajuda.

O Oracle Cloud Infrastructure oferece a VPN Site a Site, uma conexão IPSec segura entre a sua rede on-promises e uma rede virtual na nuvem (VCN).

O diagrama a seguir mostra uma conexão IPSec básica com o Oracle Cloud Infrastructure que tem túneis redundantes. Os endereços IP usados neste diagrama são somente para fins de exemplo.

Melhores Práticas

Esta seção trata das melhores práticas gerais e de considerações para o uso da VPN Site a Site.

Configurar Todos os Túneis para Todas as Conexões IPSec

O sistema Oracle implanta dois headends IPSec para cada uma das suas conexões, a fim de fornecer alta disponibilidade para as suas cargas de trabalho de missão crítica. No lado Oracle, esses dois headends estão em roteadores distintos para fins de redundância. A Oracle recomenda a configuração de todos os túneis disponíveis para redundância máxima. Essa é uma parte essencial da filosofia "Design para Falhas".

Ter CPEs Redundantes nas Suas Redes Locais

Cada um dos seus sites que utilizam IPSec para conexão com o Oracle Cloud Infrastructure deve ter dispositivos de borda redundantes (também conhecidos como CPE (customer-premises equipment)). Você adiciona cada CPE à Console do Oracle e cria uma conexão IPSec separada entre o seu DRG (Dynamic Routing Gateway) e cada CPE. Para cada conexão IPSec, o sistema Oracle provisiona dois túneis em headends IPSec redundantes geograficamente. Para obter mais informações, consulte o Connectivity Redundancy Guide (PDF).

Considerações sobre o Protocolo de Roteamento

Quando você cria uma conexão IPSec da VPN Site a Site, ela tem dois túneis IPSec redundantes. A Oracle incentiva você a configurar o seu CPE para usar ambos os túneis (se o seu CPE suportar essa configuração). Anteriormente, a Oracle criava conexões IPSec com até quatro túneis IPSec.

Os três tipos de roteamento a seguir estão disponíveis e você escolhe o tipo de roteamento separadamente para cada túnel na VPN Site a Site:

- Roteamento dinâmico BGP: as rotas disponíveis são obtidas dinamicamente por meio de BGP. O DRG obtém dinamicamente as rotas provenientes da sua rede local. No lado Oracle, o DRG propaga as sub-redes da VCN.

- Roteamento estático: ao configurar a conexão IPSec com o DRG, você determina para a sua rede local as rotas específicas que a VCN deverá reconhecer. Você também deve configurar o seu dispositivo CPE com rotas estáticas para as sub-redes da VCN. Essas rotas não são obtidas dinamicamente.

- Roteamento baseado em política: Ao configurar a conexão IPSec com o DRG, você especifica determinadas rotas para a sua rede on-premises que a VCN deverá reconhecer. Você também deve configurar o seu dispositivo CPE com rotas estáticas para as sub-redes da VCN. Essas rotas não são obtidas dinamicamente.

Para obter mais informações sobre roteamento com a VPN Site a Site, incluindo recomendações da Oracle sobre como manipular o algoritmo de seleção de melhor caminho do BGP, consulte Roteamento da VPN Site a Site.

Outras Configurações Importantes do CPE

Verifique se as listas de acesso do seu CPE estão configuradas corretamente para não bloquear o tráfego necessário de origem ou destino do Oracle Cloud Infrastructure.

Se houver vários túneis ativos simultaneamente, você poderá experimentar um roteamento assimétrico. Para permitir o roteamento assimétrico, certifique-se de que o seu CPE esteja configurado para tratar o tráfego proveniente da sua VCN em qualquer um dos túneis. Por exemplo, você precisa desativar a inspeção do ICMP e configurar o bypass de estado do TCP. Para obter mais detalhes sobre a configuração apropriada, entre em contato com o suporte do fornecedor do CPE. Para configurar o roteamento para ser simétrico, consulte Roteamento da VPN Site a Site.

Cuidados e Limitações

Esta seção trata de características e limitações gerais importantes da VPN Site a Site que você deve conhecer. Consulte Limites do Serviço para obter uma lista dos limites e instruções aplicáveis para solicitar um aumento de limite.

Roteamento Assimétrico

O sistema Oracle usa o roteamento assimétrico entre os diversos túneis que compõem a conexão IPSec. Configure os seus firewalls de forma adequada. Caso contrário, os testes de ping ou o tráfego de aplicativos na conexão não funcionarão de forma confiável.

Quando você usa vários túneis para o Oracle Cloud Infrastructure, a Oracle recomenda configurar o roteamento para conduzir o tráfego especificamente por meio do túnel preferencial. Se quiser usar um túnel IPSec como principal e outro como backup, configure rotas mais específicas para o túnel principal (BGP) e rotas menos específicas (rota padrão ou resumida) para o túnel de backup (BGP/estático). Caso contrário, se você divulgar a mesma rota (por exemplo, uma rota padrão) por meio de todos os túneis, retorne o tráfego da sua VCN para as suas rotas de rede on-premises para qualquer um dos túneis disponíveis. Isso acontece porque o sistema Oracle usa roteamento assimétrico.

Para obter recomendações específicas de roteamento da Oracle sobre como impor o roteamento simétrico, consulte Roteamento da VPN Site a Site.

VPN Site a Site Baseada em Rota ou em Política

O protocolo IPSec usa SAs (Security Associations) para determinar como criptografar pacotes. Dentro de cada SA, você define domínios de criptografia para mapear o tipo de protocolo e o endereço IP de origem e de destino de um protocolo até uma entrada no banco de dados SA, a fim de definir como criptografar ou decriptografar um pacote.

A documentação de outros fornecedores ou setores de mercado pode usar os termos ID do proxy, índice de parâmetro de segurança (SPI) ou seletor de tráfego ao fazer referência a SAs ou domínios de criptografia.

Há dois métodos gerais para implementar túneis IPSec:

- Túneis baseados em rota: também chamados de túneis baseados no próximo salto. Uma pesquisa de tabela de roteamento é executada no endereço IP de destino de um pacote. Se a interface de saída da rota for um túnel IPSec, o pacote será criptografado e enviado para a outra extremidade do túnel.

- Túneis baseados em política: o protocolo e o endereço IP de origem e de destino do pacote são validados em relação a uma lista de instruções de política. Se não houver uma correspondência, o pacote será criptografado com base nas regras dessa instrução de política.

Os head-ends da VPN Site a Site da Oracle usam túneis baseados em rota, mas podem funcionar com túneis baseados em política, com algumas limitações listadas nas seções a seguir.

Se o seu CPE suportar túneis baseados em rota, use esse método para configurar o túnel. É a configuração mais simples que tem a maior interoperabilidade com o headend da Oracle VPN.

O IPSec baseado em rota usa um domínio de criptografia com os seguintes valores:

- Endereço IP de origem: qualquer um (0.0.0.0/0)

- Endereço IP de destino: qualquer um (0.0.0.0/0)

- Protocolo: IPv4

Se você precisar ser mais específico, poderá usar uma única rota resumida para os seus valores de domínio de criptografia, em vez de uma rota padrão.

Quando você usa túneis baseados em política, cada entrada de política (um bloco CIDR em um lado da conexão IPSec) que você define gera uma associação de segurança (SA) IPSec com cada entrada elegível na outra extremidade do túnel. Esse par é chamado de domínio de criptografia.

Neste diagrama, a extremidade do DRG da Oracle do túnel IPSec tem entradas de política para três blocos CIDR IPv4 e um bloco CIDR IPv6. A extremidade do CPE on-premises do túnel tem entradas de política em dois blocos CIDR IPv4 e dois blocos CIDR IPv6. Cada entrada gera um domínio de criptografia com todas as entradas possíveis na outra extremidade do túnel. Os dois lados de um par de SA devem usar a mesma versão de IP. O resultado é um total de oito domínios de criptografia.

Se o seu CPE suportar apenas túneis baseados em política, conheça as restrições a seguir.

- A VPN Site a Site suporta vários domínios de criptografia, mas tem um limite máximo de 50 domínios.

- Se você tivesse uma situação semelhante ao exemplo acima e tivesse configurado apenas três dos seis domínios de criptografia IPv4 possíveis na parte do CPE, o link seria listado em um estado "Parcial UP", uma vez que todos os domínios de criptografia possíveis são sempre criados na parte do DRG.

- O roteamento baseado em política depende da VPN Site a Site v2. Consulte Serviço de VPN Site a Site Atualizado para obter mais informações sobre a VPN Site a Site v2.

- Dependendo de quando o seu túnel foi criado, talvez você não consiga editar um túnel existente para usar o roteamento baseado em política e talvez precise substituir o túnel por um novo túnel IPSec.

- Os blocos CIDR usados na extremidade do DRG da Oracle do túnel não podem sobrepor os blocos CIDR usados na extremidade do CPE on-premises do túnel.

- Um domínio de criptografia deve sempre estar entre dois blocos CIDR da mesma versão de IP.

Se o Seu CPE Estiver Atrás de um Dispositivo NAT

Em geral, o identificador IKE de CPE configurado na sua extremidade da conexão deve corresponder ao identificador IKE do CPE que o sistema Oracle está usando. Por padrão, o sistema Oracle usa o endereço IP público do CPE, que você fornece ao criar o objeto CPE na Console do sistema Oracle. No entanto, se o seu CPE estiver atrás de um dispositivo NAT, o identificador IKE do CPE configurado na sua extremidade poderá ser o endereço IP privado do CPE, conforme mostrado no diagrama a seguir.

Algumas plataformas CPE não permitem que você altere o identificador IKE local. Se não puder alterar, altere o ID de IKE remoto na Console do sistema Oracle de modo a corresponder ao seu ID de IKE local do CPE. Você pode fornecer o valor quando configurar a conexão IPSec ou posteriormente, editando a conexão IPSec. O sistema Oracle espera que o valor seja um endereço IP ou um nome de domínio totalmente qualificado (FQDN), como cpe.example.com. Para obter instruções, consulte Alterando o Identificador IKE do CPE Usado pelo Sistema Oracle.

Parâmetros IPSec Suportados

Para obter uma lista não dependente de fornecedor contendo parâmetros IPSec suportados para todas as regiões, consulte Parâmetros IPSec Suportados.

O ASN do BGP da Oracle para o realm do Cloud do setor governamental é 31898. Se você estiver configurando a VPN Site a Site para a Nuvem do Governo dos EUA, consulte Parâmetros Obrigatórios da VPN Site a Site para a Nuvem do Governo e também ASN de BGP da Oracle. Para a Nuvem do Governo do Reino Unido, consulte ASN de BGP da Oracle.

Configuração do CPE

As instruções de configuração nesta seção são fornecidas pelo Oracle Cloud Infrastructure para o seu CPE. Se precisar de suporte ou assistência adicional, entre em contato com o suporte do fornecedor do CPE diretamente.

A figura a seguir mostra o layout básico da conexão IPSec.

Por padrão, o FortiGate provisiona o túnel IPSec no modo baseado em rota. Este tópico se concentra no FortiGate com uma configuração de VPN baseada em rota.

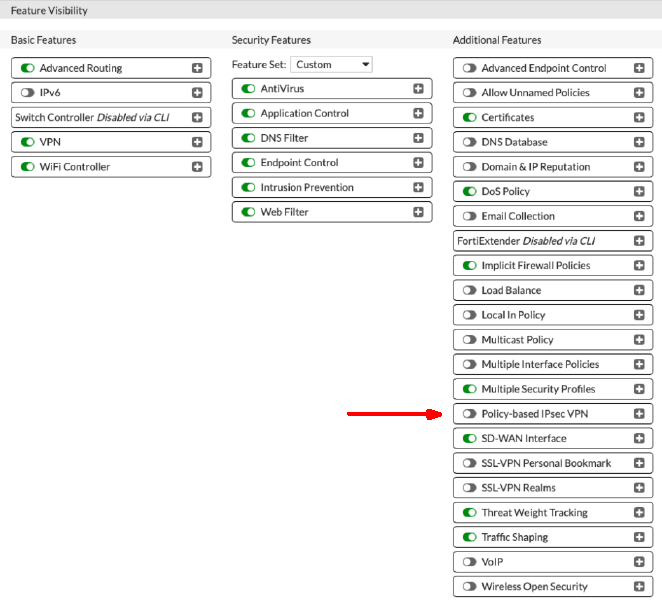

Se necessário, você pode deixar o FortiGate provisionar o túnel IPSec no modo baseado em política. Para ativar o recurso, vá para Sistema e depois para Visibilidade do Recurso. Em Recursos Adicionais, ative o recurso VPN IPSec baseada em política.

Sobre a Utilização do IKEv2

O sistema Oracle suporta o Internet Key Exchange versão 1 (IKEv1) e versão 2 (IKEv2). Se você configurar a conexão IPSec na Console para usar o IKEv2, deverá configurar o seu CPE para usar somente os parâmetros IKEv2 e os parâmetros de criptografia IKEv2 e relacionados suportados pelo seu CPE. Para obter uma lista de parâmetros que o Oracle suporta para IKEv1 ou IKEv2, consulte Parâmetros IPSec Suportados.

Se quiser usar o IKEv2, haverá uma variação em uma das tarefas apresentadas na seção a seguir. Especificamente, na tarefa 2, ao configurar a autenticação, selecione IKE versão 2.

Processo de Configuração

Antes de começar, verifique se você tem uma licença válida ou uma licença de avaliação para configurar o FortiGate.

- Vá para VPN. Em seguida, acesse o Assistente de IPSec para criar um novo túnel de VPN.

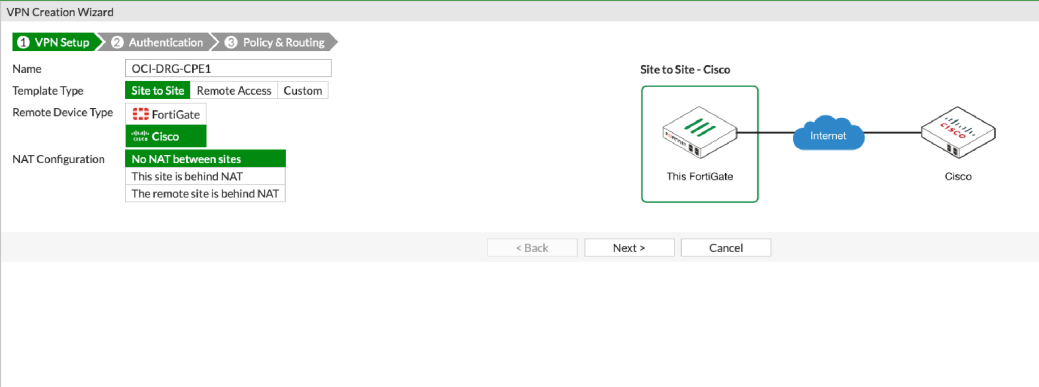

- Na página Assistente de Criação de VPN, especifique os seguintes itens:

- Nome: descrição usada para identificar o túnel IPSec. Evite inserir informações confidenciais.

- Tipo de Modelo: site a site

- Tipo de Dispositivo Remoto: Cisco

- Configuração da NAT: não há NAT entre sites

- Clique em Próximo.

- Na página Autenticação, especifique os seguintes itens:

- Dispositivo Remoto: endereço IP

- Endereço IP: o endereço IP para o headend da Oracle VPN. O sistema Oracle gerou esse valor ao criar o túnel IPSec.

- Interface de Saída: a interface WAN configurada para tráfego externo.

- Método de Autenticação: chave pré-compartilhada. O sistema Oracle suporta apenas chaves secretas compartilhadas.

- Chave Pré-compartilhada: o segredo compartilhado. O sistema Oracle gerou esse valor ao criar o túnel IPSec.

- Clique em Próximo.

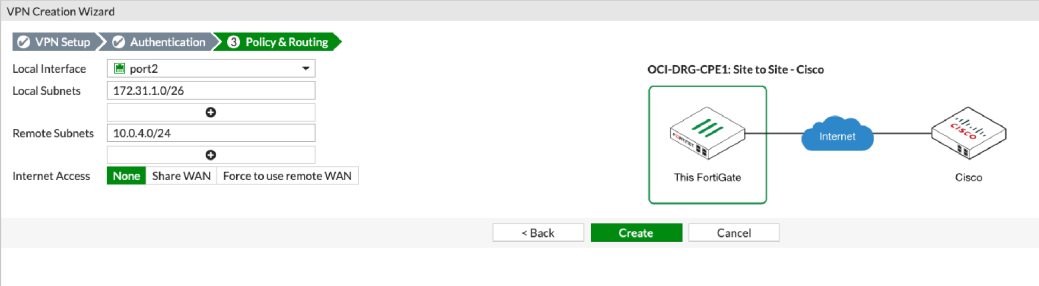

- Na página Política e Roteamento, especifique os seguintes itens:

- Interface Local: a interface de LAN configurada para tráfego interno.

- Sub-redes Locais: a sub-rede usada para tráfego interno.

- Sub-redes Remotas: as sub-redes da Oracle VCN que serão usadas para o túnel IPSec.

- Acesso à Internet: nenhum

-

Clique em Criar.

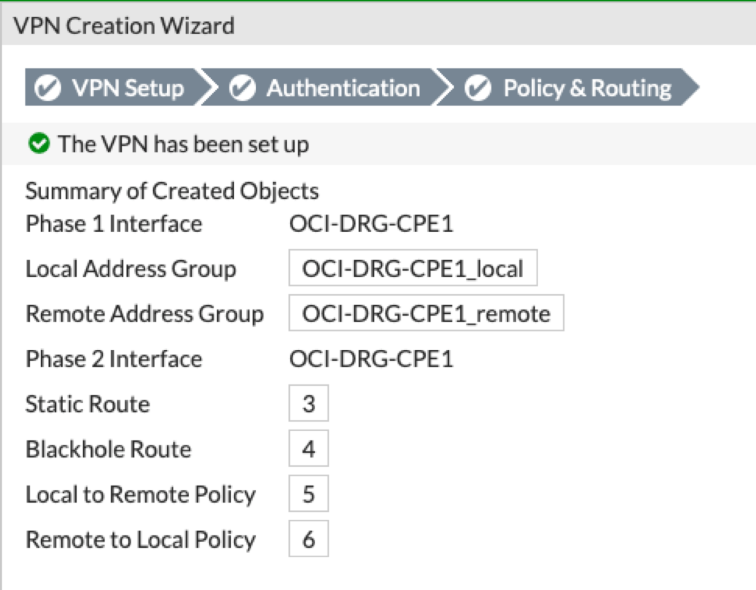

Uma mensagem resumida é mostrada com detalhes sobre a configuração. Observe que o assistente criará automaticamente políticas de segurança com as sub-redes especificadas e adicionará as rotas estáticas necessárias.

Você deve converter cada túnel IPSec recém-criado em um túnel personalizado para adicionar os parâmetros recomendados para a Fase 1 e a Fase 2.

Execute as etapas a seguir para cada túnel.

- Vá para VPN e clique em Túneis IPsec.

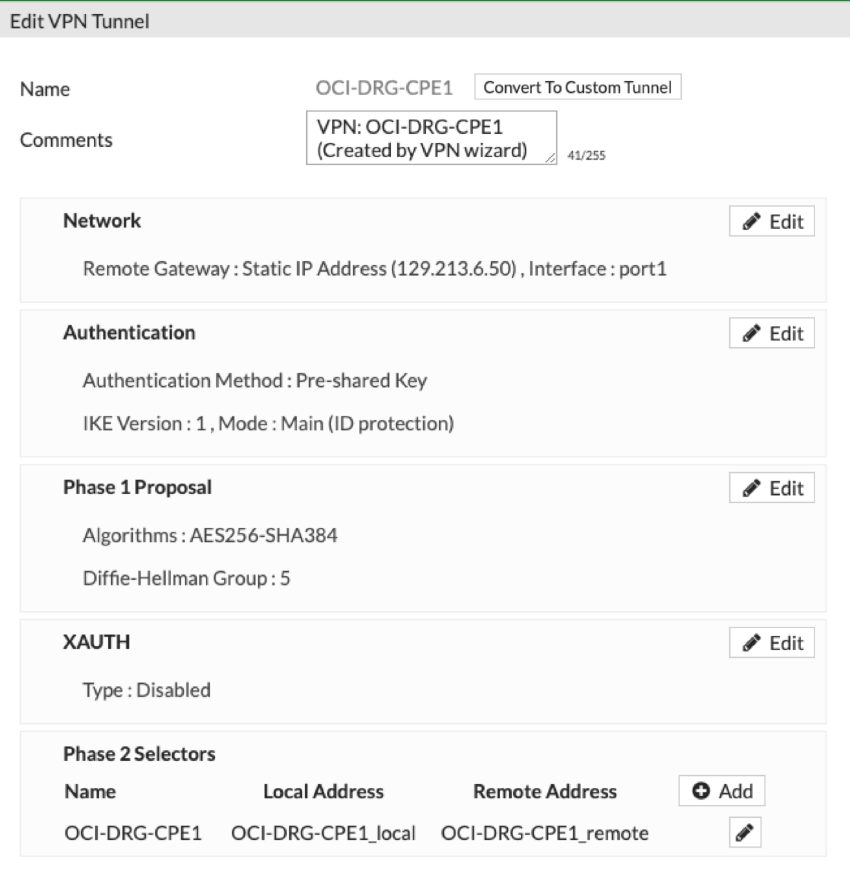

- Selecione o túnel e clique em Editar para exibir a página Editar Túnel de VPN.

-

Clique em Converter em Túnel Personalizado.

-

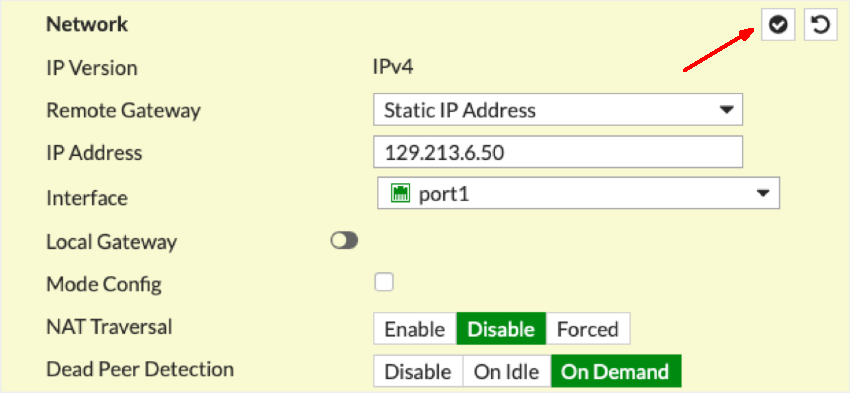

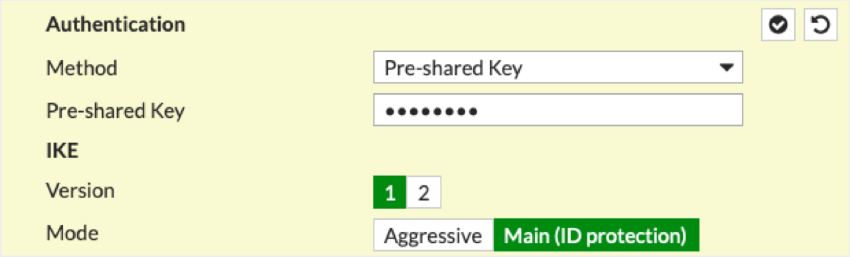

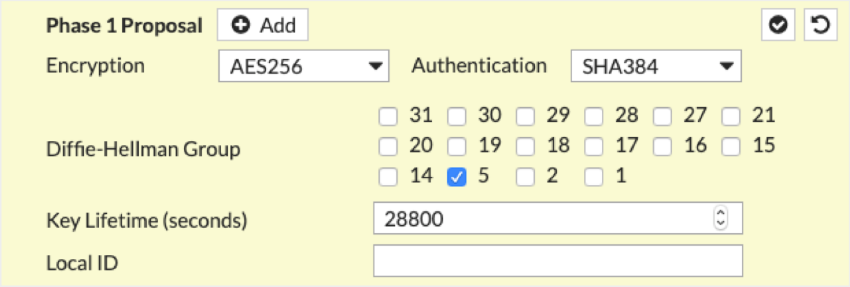

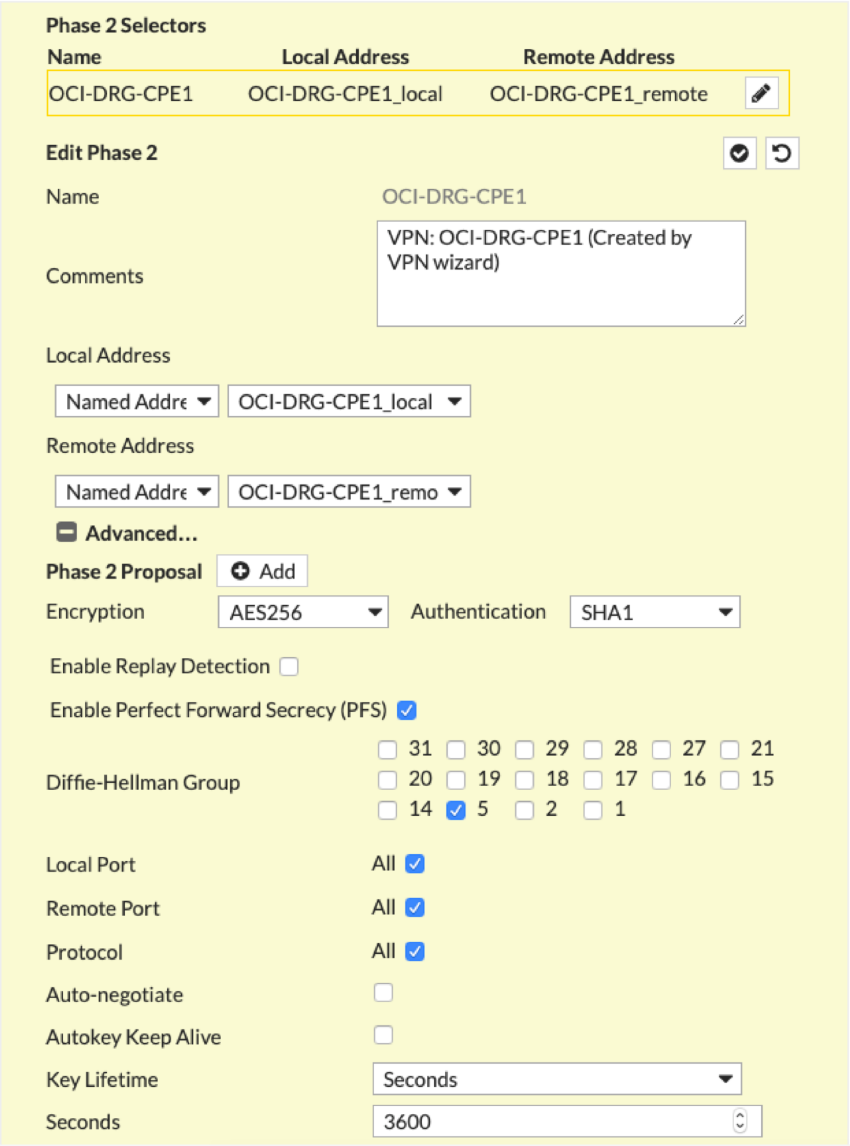

Edite as seções relevantes para que correspondam às definições obrigatórias mostradas nas capturas de tela a seguir. Lembre-se de clicar no ícone de marca de seleção no canto superior direito de cada seção após fazer alterações.

O endereço IP mostrado na primeira captura de tela é um exemplo de endereço.

Observe que, se você quiser usar o IKEv2, na tela Autenticação, selecione IKE Versão 2.

- Após configurar todas as seções, clique em OK para salvar e fechar as caixas de diálogo.

Nesse ponto, o túnel IPSec não será estabelecido por padrão porque o FortiGate usa o endereço IP designado na interface WAN. Nesse caso, esse endereço IP é um endereço IP privado porque o sistema Oracle usa NAT 1:1. Este endereço IP privado será usado como o ID de IKE local e não corresponderá ao esperado no Oracle DRG. Para resolver isso, você pode alterar manualmente o ID de IKE local no seu FortiGate usando a CLI do CPE ou pode alterar o valor usado na Console do sistema Oracle (consulte as instruções a seguir). De qualquer forma, isso corrige a incompatibilidade e ativa o túnel IPSec.

-

É exibida uma lista das conexões IPSec no compartimento que você está acessando. Se você não vir o que está procurando, verifique se o compartimento correto está sendo exibido (selecione na lista à esquerda da página).

-

Para a conexão IPSec do seu interesse, clique no menu e depois clique em Editar.

O identificador IKE do CPE atual que o sistema Oracle está usando é exibido na parte inferior da caixa de diálogo.

- Digite seus novos valores Tipo de Identificador IKE do CPE e Identificador IKE do CPE e, em seguida, clique em Salvar Alterações.

Redundância com BGP sobre IPSec

Para redundância, a Oracle recomenda o uso de BGP sobre IPSec. Por padrão, se você tiver duas conexões do mesmo tipo (por exemplo, duas VPNs IPSec que usam BGP) e propagar as mesmas rotas entre as duas conexões, o sistema Oracle preferirá a rota estabelecida mais antiga ao responder a solicitações ou iniciar conexões. Se você quiser forçar o roteamento a ser simétrico, a Oracle recomenda usar pré-anexação de caminho AS e BGP com as suas rotas para influenciar qual caminho o sistema Oracle utilizará ao responder a conexões e iniciá-las. Para obter mais informações, consulte Detalhes de Roteamento para Conexões com a Sua Rede Local.

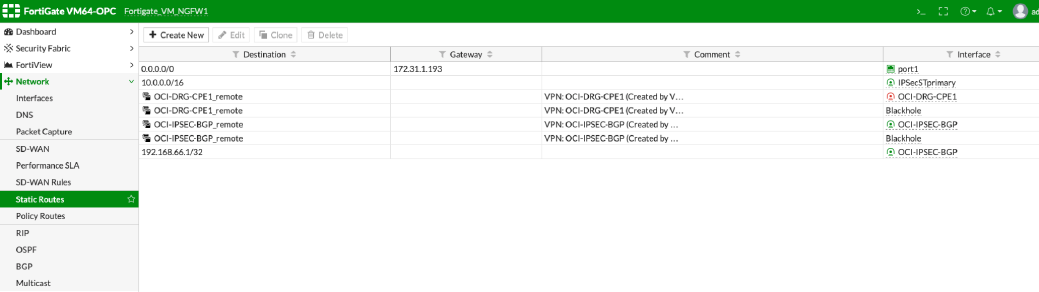

O Oracle DRG usa /30 ou /31 como sub-redes para configurar endereços IP nos túneis da interface. Lembre-se de que o endereço IP deve fazer parte do domínio de criptografia da VPN Site a Site e deve ser permitido na política de firewall para acessar a VPN de pareamento por meio do túnel da interface. Talvez você precise implementar uma rota estática por meio da interface de túnel para o endereço IP pareado correspondente.

O ASN do BGP da Oracle para a nuvem comercial é 31898, exceto a região Centro da Sérvia (Jovanovac), que é 14544. Se você estiver configurando a VPN Site a Site para a Nuvem do Governo, consulte Parâmetros Obrigatórios da VPN Site a Site para a Nuvem do Governo e também ASN de BGP da Oracle.

Para o seu lado, você pode usar um ASN privado. Os ASNs Privados se encontram no intervalo 64512–65534.

Na primeira tarefa, você adiciona o endereço IP BGP à interface de túnel FortiGate recém-criada.

Execute as etapas a seguir para cada túnel.

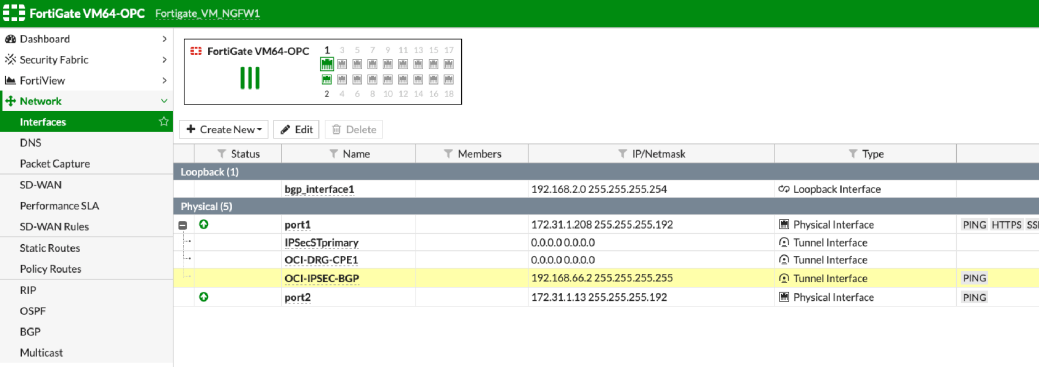

- Vá para Rede e depois para Interface.

-

Selecione a interface em que você está interessado e clique em Editar.

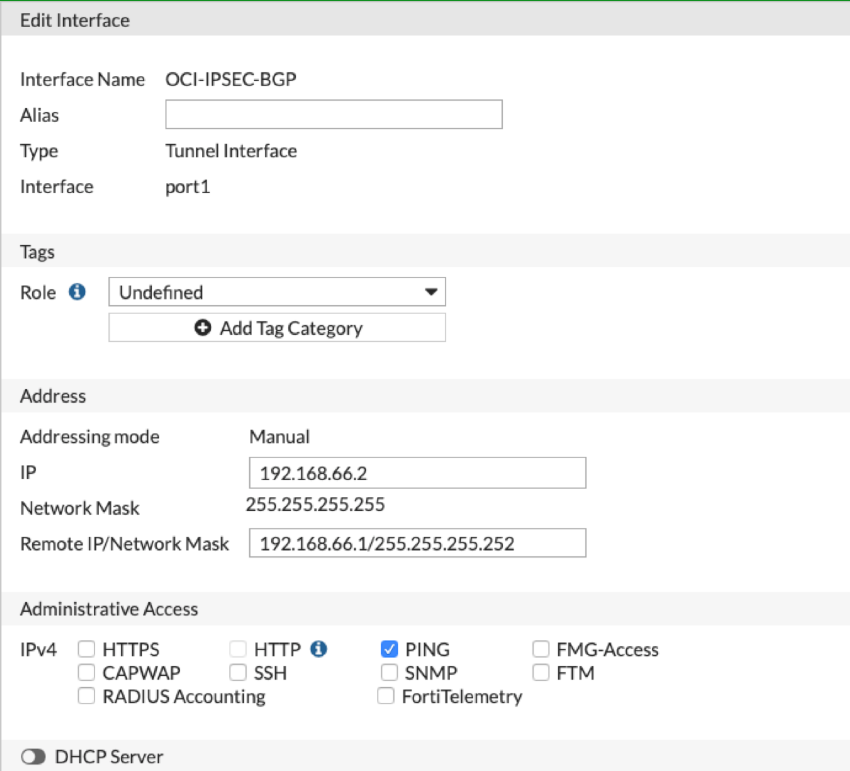

- Configure os seguintes itens:

- IP: informe o endereço IP BGP designado à extremidade FortiGate da interface de túnel. A captura de tela a seguir mostra o valor de exemplo 192.168.66.2.

- IP Remoto/Máscara de Rede: adicione o endereço IP BGP designado à extremidade Oracle da interface de túnel. Inclua uma máscara/30 ou /31, dependendo de como você especificou os endereços na Console do sistema Oracle. Na captura de tela a seguir, 192.168.66.0/30 foi usado. Nesse caso, o valor 192.168.66.2 é designado à extremidade FortiGate, e o valor 192.168.66.1 é designado à extremidade Oracle.

Acesso por ping (recomendado): Na seção Acesso Administrativo, ative o acesso por ping.

- Clique em OK.

Execute as etapas a seguir para cada túnel.

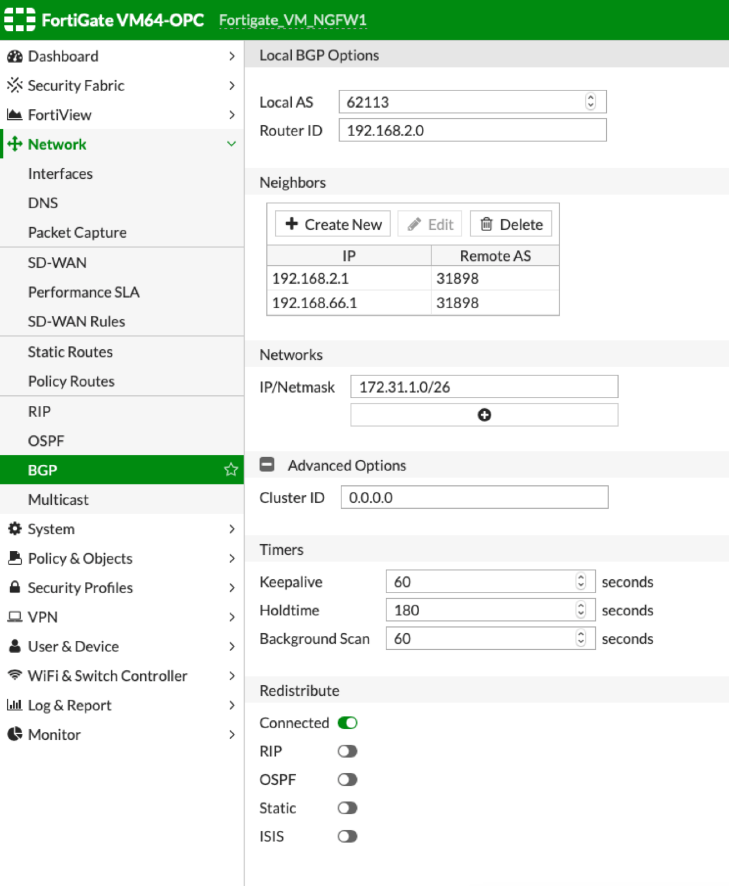

- Vá para Rede e depois para BGP.

- Informe os seguintes itens:

- AS Local: o seu ASN para BGP. Você pode usar um ASN privado. Os ASNs Privados se encontram no intervalo 64512–65534.

- ID do Roteador: um valor para fornecer uma identidade exclusiva a esse roteador BGP entre os roteadores pareados correspondentes.

- Vizinhos: clique em Criar Novo e digite o endereço IP BGP da extremidade Oracle do túnel e o ASN do Oracle BGP. O ASN do BGP da Oracle para a nuvem comercial é 31898, exceto a região Centro da Sérvia (Jovanovac), que é 14544. Se você estiver configurando a VPN Site a Site para conexão com a Nuvem do Governo, consulte ASN de BGP da Oracle.

Redes: você pode usar este campo para propagar uma sub-rede específica por BGP. Também é possível propagar sub-redes usando a seção Redistribuir na seção Opções Avançadas.

- Clique em OK.

Verificação

O comando CLI a seguir é útil para reunir dados estatísticos, como o número de pacotes criptografados e decriptografados, o número de bytes enviados e recebidos, o identificador de domínio de criptografia (SPI) e assim por diante. Esse tipo de informação pode ser crítico para determinar um problema com a VPN.

diagnose vpn tunnel listO comando a seguir indica falta de política de firewall, falta de rota de encaminhamento e problemas de ordenação de políticas. Se não houver problemas de comunicação, esse comando retornará uma saída em branco.

diagnose debug flowO comando a seguir verifica informações de status do endereço BGP vizinho. Lembre-se de que um estado "Ativo" não significa que a sessão BGP está ativa. "Ativo" refere-se a uma mensagem de estado BGP. Para obter mais informações, consulte BGP Background and Concepts na documentação do FortiGate.

get router info bgp summaryO comando a seguir fornece informações mais detalhadas sobre um endereço BGP vizinho.

get router info bgp neighborsO serviço Monitoring também está disponível no Oracle Cloud Infrastructure para monitorar de forma ativa e passiva os seus recursos de nuvem. Para obter informações sobre o monitoramento da sua VPN Site a Site, consulte Métricas da VPN Site a Site.

Se você tiver problemas, consulte Diagnóstico e Solução de Problemas da VPN Site a Site.

)

)