En savoir plus sur les meilleures pratiques pour configurer votre location

Une fois qu'Oracle a créé votre location dans Oracle Cloud Infrastructure, un administrateur de votre entreprise doit effectuer certaines tâches de configuration et établir un plan d'organisation pour les ressources et utilisateurs cloud. Utilisez les informations de cette rubrique pour vous aider à commencer.

Pour permettre à certains utilisateurs d'être opérationnels pendant la phase de planification, reportez-vous à Ajout d'utilisateurs.

Pour plus d'informations sur la gestion des locations, reportez-vous également à Gestion des locations.

Création d'un plan

Avant d'ajouter des utilisateurs et des ressources, vous devez créer un plan pour votre location. Il est essentiel que vous compreniez les composants Oracle Cloud Infrastructure Identity and Access Management (IAM) pour créer votre plan. Veillez à vous informer et à comprendre les fonctionnalités IAM. Reportez-vous à Présentation d'Identity and Access Management.

Le plan doit inclure la hiérarchie de compartiments pour organiser vos ressources, ainsi que les définitions des groupes d'utilisateurs qui auront besoin d'accéder aux ressources. Ces deux éléments influeront sur la façon dont vous écrivez des stratégies pour gérer les accès, et doivent donc être examinés ensemble.

Reportez-vous aux rubriques d'introduction suivantes pour vous aider à démarrer sur votre plan :

Présentation des compartiments

Les compartiments sont les composants de base principaux à utiliser pour organiser les ressources cloud. Ils permettent d'organiser et d'isoler vos ressources afin de faciliter leur gestion et leur sécurisation en matière d'accès.

Lorsque votre location est provisionnée, un compartiment racine est créé pour vous (votre location est votre compartiment racine). Le compartiment racine contient toutes vos ressources cloud. Vous pouvez considérer le compartiment racine comme un dossier racine dans un système de fichiers.

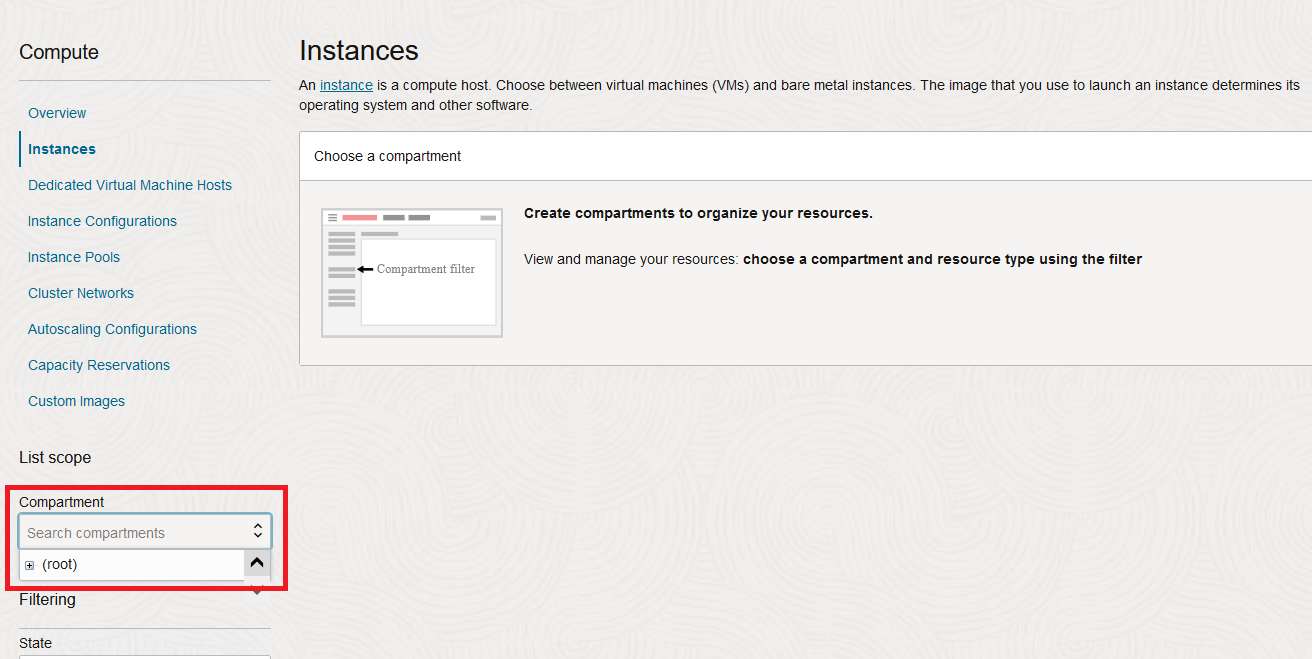

La première fois que vous vous connectez à la console et sélectionnez un service, le compartiment racine apparaît.

Vous pouvez créer des compartiments sous votre compartiment racine afin d'organiser vos ressources cloud en adéquation avec vos objectifs de gestion des ressources. Lorsque vous créez des compartiments, vous en contrôlez l'accès en créant des stratégies qui indiquent les actions que les groupes d'utilisateurs peuvent effectuer sur les ressources y figurant.

Gardez à l'esprit les points suivants lorsque vous commencez à utiliser des compartiments :

- Au moment de la création d'une ressource (par exemple, instance, volume de stockage de blocs, réseau cloud virtuel, sous-réseau), vous devez décider du compartiment dans lequel la placer.

- Les compartiments étant logiques et non physiques, les composants de ressource associés peuvent être placés dans différents compartiments. Par exemple, les sous-réseaux de votre réseau cloud ayant accès à une passerelle Internet peuvent être sécurisés dans un compartiment distinct des autres sous-réseaux du même réseau cloud.

- Vous pouvez créer une hiérarchie de compartiments allant jusqu'à six compartiments sous la location (compartiment racine).

- Lorsque vous écrivez une règle de stratégie pour accorder à un groupe d'utilisateurs l'accès à une ressource, indiquez toujours le compartiment auquel appliquer la règle d'accès. Si vous choisissez de distribuer les ressources entre les compartiments, n'oubliez pas que vous devez fournir les droits d'accès appropriés à chaque compartiment pour les utilisateurs qui auront besoin d'accéder à ces ressources.

- Dans la console, les compartiments se comportent comme un filtre pour l'affichage des ressources. Lorsque vous sélectionnez un compartiment, vous ne voyez que ses ressources. Pour visualiser les ressources d'un autre compartiment, vous devez d'abord sélectionner ce compartiment. Vous pouvez utiliser la fonctionnalité de recherche pour obtenir la liste des ressources de plusieurs compartiments. Reportez-vous à Présentation de Search.

- Vous pouvez utiliser l'explorateur de location pour obtenir une vue complète de toutes les ressources (dans plusieurs régions) qui résident dans un compartiment spécifique. Reportez-vous à Affichage de toutes les ressources d'un compartiment.

- Si vous voulez supprimer un compartiment, vous devez d'abord supprimer toutes les ressources qu'il contient.

- Enfin, lors de la planification des compartiments, vous devez tenir compte de la façon dont les données d'utilisation et d'audit seront agrégées.

Qui doit avoir accès à quelles ressources ?

Lors de la planification de la configuration de votre location, il est crucial que vous vous posiez cette question : qui doit avoir accès à quelles ressources ? La définition des différents groupes d'utilisateurs qui auront besoin d'accéder aux ressources vous aide à planifier plus efficacement l'organisation des ressources, facilitant ainsi l'écriture et la maintenance des stratégies d'accès.

Par exemple, certains de vos utilisateurs peuvent avoir besoin d'effectuer les opérations suivantes :

- Afficher la console sans pouvoir modifier ou créer des ressources

- Créer et mettre à jour des ressources spécifiques dans plusieurs compartiments (par exemple, les administrateurs réseau qui doivent gérer vos réseaux et sous-réseaux cloud)

- Lancer et gérer des instances et des volumes de blocs, sans accès à votre réseau cloud

- Disposer de droits d'accès complets sur toutes les ressources, mais uniquement dans un compartiment spécifique

- Gérer les droits d'accès et les informations d'identification des autres utilisateurs

Pour consulter des exemples de stratégie, reportez-vous à Stratégies courantes.

Exemples d'approche de configuration des compartiments

Placement de toutes les ressources dans la location (compartiment racine)

Si votre organisation est de petite taille ou que vous en êtes toujours à la phase de validation de concept de l'évaluation d'Oracle Cloud Infrastructure, vous pouvez placer toutes les ressources dans le compartiment racine (location). Cette approche vous permet d'afficher et de gérer toutes vos ressources rapidement et avec simplicité. Vous pouvez toujours écrire des stratégies et créer des groupes afin de restreindre les autorisations sur des ressources spécifiques uniquement aux utilisateurs qui ont besoin d'y accéder.

Tâches de haut niveau pour la configuration de l'approche à compartiment unique :

- (Pratique recommandée) Créez un compartiment de modèle d'environnement restreint. Même si votre plan vise au maintien des ressources dans le compartiment racine, Oracle vous recommande de configurer un compartiment de modèle d'environnement restreint de sorte que vous puissiez proposer aux utilisateurs un espace dédié au test des fonctionnalités. Dans le compartiment de modèle d'environnement restreint, vous pouvez accorder des droits d'accès aux utilisateurs pour la création et la gestion des ressources, tout en appliquant des droits d'accès plus stricts sur les ressources du compartiment (racine) de la location. Reportez-vous à Création d'un compartiment de modèle d'environnement restreint.

- Créez des groupes et des stratégies. Reportez-vous à Stratégies courantes.

- Ajoutez des utilisateurs. Reportez-vous à Gestion des utilisateurs.

Création de compartiments en adéquation avec les projets de l'entreprise

Envisagez cette approche si votre entreprise possède plusieurs services que vous voulez gérer séparément, ou plusieurs projets distincts qui seront plus faciles à gérer séparément.

En suivant cette approche, vous pouvez ajouter un groupe d'administrateurs dédié pour chaque compartiment (projet), capable de définir les stratégies d'accès pour ce projet uniquement. (Les utilisateurs et les groupes doivent toujours être ajoutés au niveau de la location.) Vous pouvez accorder à un groupe le contrôle de toutes ses ressources, sans lui octroyer de droits d'administrateur sur le compartiment racine ou sur les autres projets. Ainsi, vous pouvez permettre à différents groupes de votre entreprise de configurer leurs propres "sous-clouds" pour leurs ressources spécifiques, et de les administrer indépendamment.

Tâches de haut niveau pour la configuration de l'approche à plusieurs projets :

- Créez un compartiment de modèle d'environnement restreint. Oracle vous recommande de configurer un compartiment de modèle d'environnement restreint de sorte que vous puissiez proposer aux utilisateurs un espace dédié au test des fonctionnalités. Dans le compartiment de modèle d'environnement restreint, vous pouvez accorder des droits d'accès aux utilisateurs pour la création et la gestion des ressources, tout en appliquant des droits d'accès plus stricts sur les ressources du compartiment (racine) de la location.

- Créez un compartiment pour chaque projet, par exemple, ProjectA et ProjectB.

- Créez un groupe d'administrateurs pour chaque projet, par exemple, ProjectA_Admins.

-

Créez une stratégie pour chaque groupe d'administrateurs.

Exemple :Allow group ProjectA_Admins to manage all-resources in compartment ProjectA) - Ajoutez des utilisateurs. Reportez-vous à Gestion des utilisateurs.

- Laissez les administrateurs de ProjectA et de ProjectB créer des sous-compartiments dans leur compartiment désigné pour gérer les ressources.

- Laissez les administrateurs de ProjectA et de ProjectB créer les stratégies de gestion de l'accès à leur compartiment.

Création de compartiments pour s'aligner sur vos exigences de sécurité

Adoptez cette approche si votre société a des projets ou des applications qui nécessitent différents niveaux de sécurité.

Une zone de sécurité est associée à un compartiment et à une recette de zone de sécurité. Lorsque vous créez et mettez à jour des ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide ces opérations par rapport aux stratégies de la recette de zone de sécurité. Si une stratégie de zone de sécurité est enfreinte, l'opération est refusée. Par défaut, les éventuels sous-compartiments se trouvent également dans la même zone de sécurité.

Les stratégies de zone de sécurité sont conformes aux principes de sécurité d'Oracle, notamment :

- Les données d'une zone de sécurité ne peuvent pas être copiées vers un compartiment n'appartenant pas à la zone car celui-ci peut être moins sécurisé.

- Les ressources d'une zone de sécurité ne doivent pas être accessibles à partir du réseau Internet public.

- Les ressources d'une zone de sécurité ne doivent utiliser que les configurations et les modèles approuvés par Oracle.

En suivant cette approche, vous créez des compartiments et des zones de sécurité pour les projets qui doivent être conformes à notre architecture de sécurité maximale et à nos meilleures pratiques. Pour les projets qui n'exigent pas ce niveau de conformité de sécurité, vous créez des compartiments qui ne se trouvent pas dans des zones de sécurité. Vous pouvez également créer des recettes personnalisées pour les zones de sécurité, qui activent uniquement un sous-ensemble de stratégies disponibles.

Comme dans l'approche précédente, vous pouvez ajouter un groupe d'administrateurs dédié pour chaque compartiment, et ces administrateurs peuvent ensuite définir les stratégies d'accès pour ce projet spécifiquement.

- Les stratégies d'accès (IAM) permettent aux utilisateurs de gérer certaines ressources dans un compartiment.

- Les stratégies de zone de sécurité garantissent que les opérations de gestion dans un compartiment de zone de sécurité sont conformes aux meilleures pratiques de sécurité d'Oracle.

Pour garantir l'intégrité de vos données, vous ne pouvez pas déplacer certaines ressources d'un compartiment d'une zone de sécurité vers un compartiment qui ne se trouve pas dans une zone de sécurité.

Pour en savoir plus, reportez-vous à Présentation de Security Zones.